亩地免安装绿色中文版

2.33G · 2025-10-21

alixixi 10 月 21 日消息,科技媒体 bleepingcomputer 昨日(10 月 20 日)发布博文,报道称美国网络安全与基础设施安全局(CISA)已发出示警,有证据表明黑客利用高危 Windows SMB 漏洞(CVE-2025-33073)攻击用户。

alixixi援引博文介绍,该漏洞属于权限提升类型,一旦被成功利用,攻击者便可在未安装补丁的系统上获得 SYSTEM 权限,这等同于完全控制整个操作系统。

该漏洞影响范围极广,几乎涵盖了所有主流 Windows 版本,包括 Windows 10、Windows Server 全系,以及直至 24H2 版本在内的 Windows 11 系统。

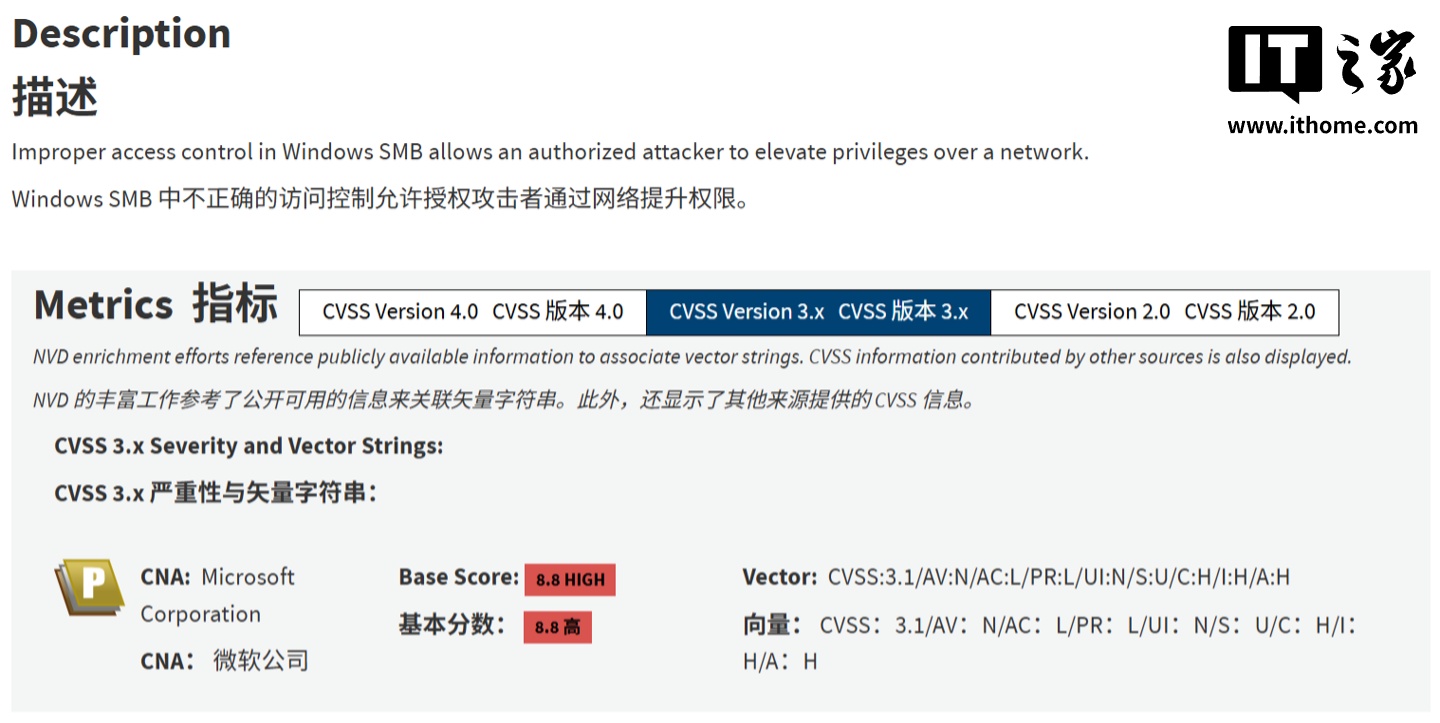

微软已于 2025 年 6 月的“补丁星期二”活动中发布了针对此漏洞的安全更新。根据微软的解释,漏洞源于一个不当的访问控制缺陷,授权的攻击者可以通过网络利用此缺陷来提升自身权限。

微软进一步解释了攻击的具体方式:攻击者首先需要诱导受害者连接到一个由其控制的恶意服务器(例如恶意的 SMB 服务器)。

一旦连接建立,攻击者便可通过执行特制的恶意脚本,迫使受害者系统使用 SMB 协议向攻击系统进行身份验证,从而触发漏洞,实现提升权限。

为应对这一威胁,CISA 已正式将 CVE-2025-33073 漏洞添加至其“已知被利用漏洞目录”(KEV Catalog)。

根据“约束性操作指令”(BOD)22-01 的要求,CISA 强制规定所有美国联邦文职行政机构必须在三周内(即 11 月 10 日前)完成该漏洞的修复工作。